27 настройка arp guard, 1 введение в arp guard – Инструкция по эксплуатации QTECH QSW-3400 Руководство администратора

Страница 209

Руководство пользователя

27. Настройка ARP GUARD

209

www.qtech.ru

27 НАСТРОЙКА ARP GUARD

27.1 Введение в ARP GUARD

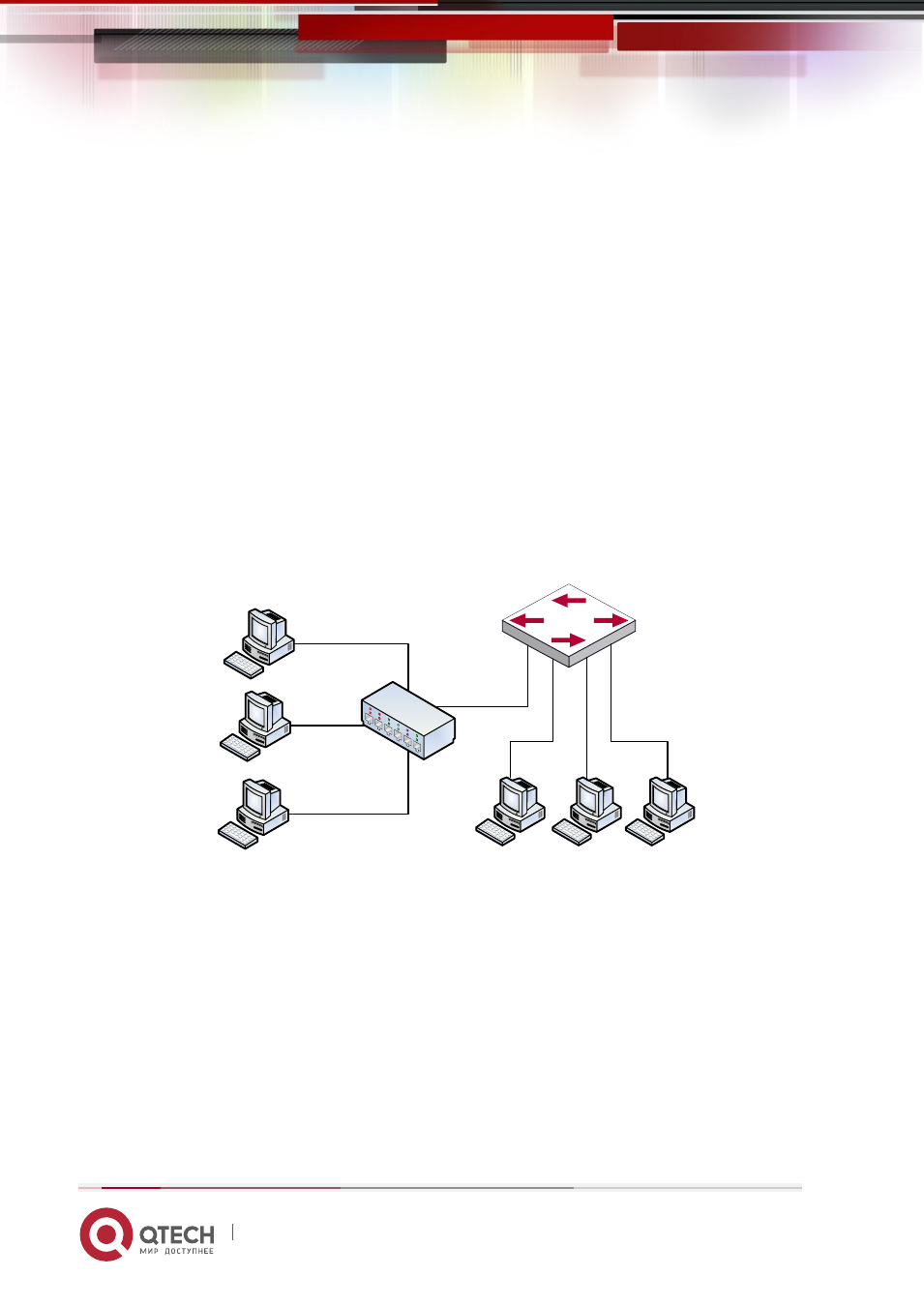

Существует серьезная уязвимость в модели ARP протокола, которая заключается в том,

что любое сетевое устройство может отправить ARP сообщение, чтобы объявить о связке

IP и MAC адресов. Это делает возможным ARP мошенничество. Злоумышленники могут

послать ARP запрос или ARP ответ чтобы информировать о неверной связке между IP

адресом и MAC адресом, которая приведет в проблемам связи. Есть две формы ARP

мошенничества: 1. PC4 отправляет ARP сообщение чтобы сообщить, что IP адрес PC2

привязан к MAC адресу PC4, это приведет к тому, что все IP пакеты, адресуемые PC2,

будут отправлены к PC4, таким образом PC4 сможет просматривать все пакеты,

адресованные PC2; 2. PC4 отправляет ARP сообщение чтобы сообщить, что IP адрес PC2

привязан к несуществующему MAC адресу, это приведет к тому, что PC2 не будет

получать адресованные ему пакеты.

В частности, если злоумышленник, прибегая к ARP мошенничеству, выдает себя за шлюз,

вся сеть выйдет из строя.

A

B

C

Коммутатор

Концентратор

PC1

PC2

PC3

PC4

PC5

PC6

D

Схематичная диаграмма ARP GUARD

Мы используем фильтрующие элементы коммутатора для защиты ARP-записей важных

сетевых устройств от подражания другими устройствами. Основной теорией этого

является использование фильтрующих элементов коммутатора для проверки всех ARP

сообщений, проходящих через порт. Если адрес источника ARP сообщения защищен,

сообщения будут отброшены и не передадутся далее.

Функция ARP GUARD обычно используется для защиты шлюза от атак. Если все доступные

компьютеры в сети будут защищены функцией ARP GUARD, для этого потребуется

настроить на порту большое количество ARP GUARD адресов, что займет большую часть

FFP записей в чипе, и, как результат, может отразиться на других приложениях. Так что

это будет неправильно. Рекомендуется адоптировать свободные ресурсы согласно схемы

доступа. Пожалуйста, обратитесь за подробностями к соответствующей документации.